Mais qu’en est-il de la sécurité physique ?

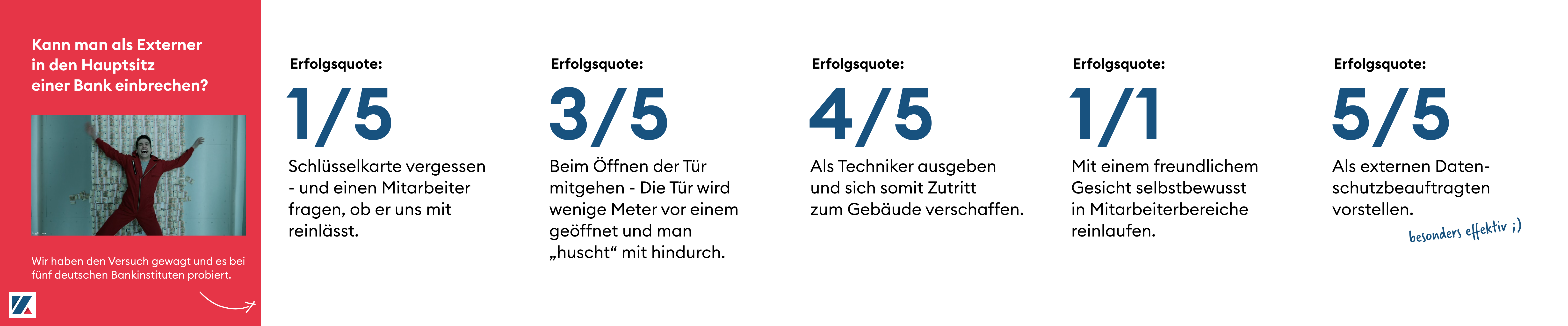

Des personnes extérieures peuvent-elles vraiment s’introduire dans le siège d’une banque ?

C’est précisément ce que nous avons testé en examinant cinq institutions bancaires allemandes dans le cadre de mandats Tiber-EU.

Les résultats sont révélateurs – et parfois alarmants.

1. carte-clé oubliée : Ouverture de la porte sans succès

La méthode la plus simple pour accéder à une zone sécurisée consiste sans doute à demander à un employé d’ouvrir la porte.

Cela pourrait être justifié, par exemple, par le fait que vous avez oublié votre carte-clé.

Mais nos tests montrent que c’est impossible : Cette tactique échoue souvent.

De nombreux employés demandent spécifiquement le nom et l’affiliation de quelqu’un avant de le laisser passer.

Le simple fait d’ouvrir la porte ne fonctionne donc plus aussi facilement qu’auparavant.

Cela montre que la conscience des risques de sécurité est déjà aiguisée dans de nombreux cas.

2. suivre en ouvrant la porte : Réussir grâce à un camouflage habile

Une méthode bien plus efficace que nous avons testée consistait à suivre le mouvement lorsqu’une porte était ouverte à proximité.

Cette tactique s’est avérée particulièrement efficace lorsque de faux badges d’entreprise ont été utilisés pour créer de la crédibilité.

Ces badges pouvaient facilement être créés à partir des publications LinkedIn, sur lesquelles les employés postent souvent une photo de leur badge d’entreprise lorsqu’ils quittent l’entreprise.

Cette pratique, aussi innocente qu’elle puisse paraître, comporte des risques importants, car il devient facile de reproduire ces badges avec les bonnes informations.

Un moment d’inattention peut ainsi rapidement conduire à un incident de sécurité.

3. se faire passer pour un technicien : Pas de questions, pas de contrôle

Une autre méthode que nous avons essayée était de se faire passer pour un technicien.

Nous avons essayé d’installer un dispositif d’espionnage MITM (Man-in-the-Middle) dans un réservoir au sol d’une salle de conférence.

Bien que nous ayons été pris sur le fait, personne ne nous a remis en question.

Au contraire, on nous a même demandé si nous pouvions résoudre d’autres problèmes techniques sur le lieu de travail d’un employé.

Ce scénario montre à quel point il est important de vérifier même les experts présumés avant de leur accorder l’accès à des zones sensibles.

4. entrée des employés sans contrôle : accès en toute confiance

Dans l’un des établissements bancaires testés, nous avons utilisé un point faible important : l’entrée des employés.

Un service de sécurité externe nous a permis d’y accéder librement, car le contrôle d’accès était insuffisant et aucun système de séparation des personnes n’était en place.

Tout ce qu’il fallait, c’était une attitude amicale et confiante.

Cela souligne l’importance d’avoir des agents de sécurité bien formés et des barrières technologiques pour sécuriser davantage l’accès.

5. se faire passer pour un délégué à la protection des données : Une couverture avec garantie de succès

De toutes les méthodes testées, se présenter comme un contrôleur externe de la protection des données s’est révélé particulièrement efficace.

Une fois dans le bâtiment, il était facile de se faire passer pour tel, ce qui réduisait considérablement la méfiance des employés et permettait un accès à plus long terme.

Les délégués à la protection des données sont rares dans de nombreuses entreprises et il est peu probable qu’un employé rencontre un véritable collègue qui connaisse les faits.

Cette méthode montre à quel point il est important d’identifier clairement les collaborateurs internes et externes chargés de la conformité et de les former régulièrement.

Conclusion : le principal point faible reste l’homme

Nos tests ont montré que malgré les mesures de sécurité techniques, il existe des failles importantes qui peuvent potentiellement être exploitées.

Qu’il s’agisse de manipulation sociale, d’absence de contrôle d’accès ou d’une remise en question insuffisante des personnes externes, le principal point faible reste l’être humain.

Il s’agit là d’un constat désabusé qui devrait inciter les entreprises à repenser leurs stratégies de sécurité et à former et sensibiliser régulièrement tant les employés que le personnel de sécurité. Comme on le dit si bien ?

Le plus grand point faible est et reste l’homme. Protégeons-nous en restant vigilants et en apprenant en permanence.